Comment synchroniser manette Switch Pro et Joy-Con sur la même console ?

La Nintendo Switch accepte jusqu'à huit manettes connectées simultanément, mêlant Joy-Con et Pro Controller sans restriction matérielle apparente. Synchroniser manette Switch Pro et Joy-Con…

Windows 11 sans payer : astuces et méthodes efficaces pour l’obtenir légalement

Microsoft autorise l'installation de Windows 11 sans clé de produit, avec un accès complet à la plupart des fonctionnalités, mais impose quelques restrictions mineures,…

Annulation de l’essai Amazon Prime de 30 jours : procédure et astuces

Vous avez profité de l'essai gratuit de 30 jours d'Amazon Prime, mais ne souhaitez pas continuer l'abonnement payant ? Vous devez savoir comment annuler…

Dernier MacBook d’Apple : le nouveau modèle révélé

Apple frappe encore un grand coup avec la révélation de son dernier MacBook. Les amateurs de technologie attendaient avec impatience de découvrir les nouveautés…

Mieux comprendre la propagation des cyberattaques et renforcer sa sécurité

Plus de 90 % des cyberattaques réussissent parce qu'une personne a cédé, pas parce qu'un logiciel était mal conçu. Les chiffres des agences de…

Comparatif des services de streaming : Netflix versus Amazon Prime

Netflix et Amazon Prime dominent la scène du streaming, chacun offrant une bibliothèque impressionnante de films, séries et documentaires. Alors que Netflix est souvent…

Comment utiliser Solver pour résoudre vos mots croisés

Certaines définitions de mots croisés résistent à toutes les tentatives, même des cruciverbistes expérimentés. FSolver propose une base de données enrichie et un moteur…

Transformation d’un tableau Excel en texte Word : étapes et astuces

```html Gérer des données dans Excel peut s'avérer très pratique pour les calculs et les analyses. Transformer ces informations en un texte lisible dans…

Programme pour écrire du texte sur ordinateur : Quel logiciel utiliser ?

Le curseur clignote, les idées s’emballent, mais une question s’invite sans prévenir : quel programme va réellement accompagner votre prose, transformer une page blanche…

YOOZ : présentation et fonctionnalités de la solution de dématérialisation

YOOZ se distingue comme une solution innovante dans la gestion des processus financiers. En proposant une dématérialisation complète des documents, cette plateforme permet aux…

Enregistrer le son d’une visioconférence : astuces et méthodes efficaces

En France, l'enregistrement d'une conversation en ligne nécessite l'accord explicite de tous les participants. Pourtant, de nombreux logiciels intègrent ou proposent des options permettant…

Comment synchroniser manette Switch Pro et Joy-Con sur la même console ?

La Nintendo Switch accepte jusqu'à huit manettes connectées simultanément, mêlant Joy-Con et Pro Controller sans restriction matérielle apparente. Synchroniser manette Switch Pro et Joy-Con…

Freebox erreur 20 FF après mise à jour : que faire pour relancer la box ?

Un chiffre, deux lettres et soudain, tout s'arrête. Après une mise à jour, la Freebox affiche le mystérieux code erreur 20 FF. Plus rien…

Amazon Photos mon compte : comment accéder à toutes vos photos ?

Un chiffre tombe comme un couperet : 1,4 trillion de photos prises dans le monde en 2021. À l'ère du smartphone omniprésent, nos souvenirs…

Freeplug rouge : signification de ce signal et réactions appropriées

Les Freeplugs, éléments essentiels pour les utilisateurs de Freebox, sont des boîtiers CPL (Courant Porteur en Ligne) permettant de connecter différents équipements à Internet…

Date de sortie de la PS4 Pro et aperçu de son lancement

Le 10 novembre 2016, la PS4 Pro faisait son entrée sur le marché des consoles de jeux vidéo, marquant une étape importante pour Sony.…

È accentué majuscule pour les développeurs : codes Unicode et entités

Le code Unicode U+00C8 et l'entité HTML È représentent la lettre È majuscule accentuée. Pourtant, l'affichage correct de ce caractère n'est pas garanti sur…

Inverser clavier qwerty / azerty : les bons réglages à connaître

Un simple raccourci clavier suffit parfois à transformer toutes les lettres tapées en une suite de caractères inattendus. Windows et macOS gèrent les langues…

Rank by ping com vu par un développeur : regard technique et décalé

Un service peut gagner en popularité sans jamais figurer en tête des classements officiels. L'algorithme de tri par temps de réponse bouleverse la hiérarchie…

Webmail Dijon ac : se connecter facilement à sa messagerie

Un identifiant académique oublié reste la première cause de blocage lors de la connexion à la messagerie professionnelle dans l'académie de Dijon. Les procédures…

Faut-il centraliser toute la gestion du club de handball sur Gesthand ?

Depuis 2022, la Fédération française de handball impose l'utilisation de Gesthand pour toutes les procédures de licences et de compétitions. Pourtant, certains clubs continuent…

Panel de consommateur : définition et utilité dans les études de marché

Face à une concurrence toujours plus intense, les entreprises cherchent en permanence à mieux comprendre les attentes de…

Instagram : Astuces pour booster votre visibilité sur le réseau social

Un chaton qui éternue sur une vidéo peut électriser la toile du jour au lendemain. Et pendant ce…

Maximiser la chaîne de valeur pour booster vos processus d’entreprise

Maximiser la chaîne de valeur n'a rien d'une mode managériale passagère. C'est une question de survie pour celles…

Avis 1fichier.com en 2026 : atouts, limites et pièges à éviter

Les comptes gratuits sur 1fichier.com imposent désormais une limitation stricte de vitesse, même en dehors des heures de pointe. Certains utilisateurs découvrent que la…

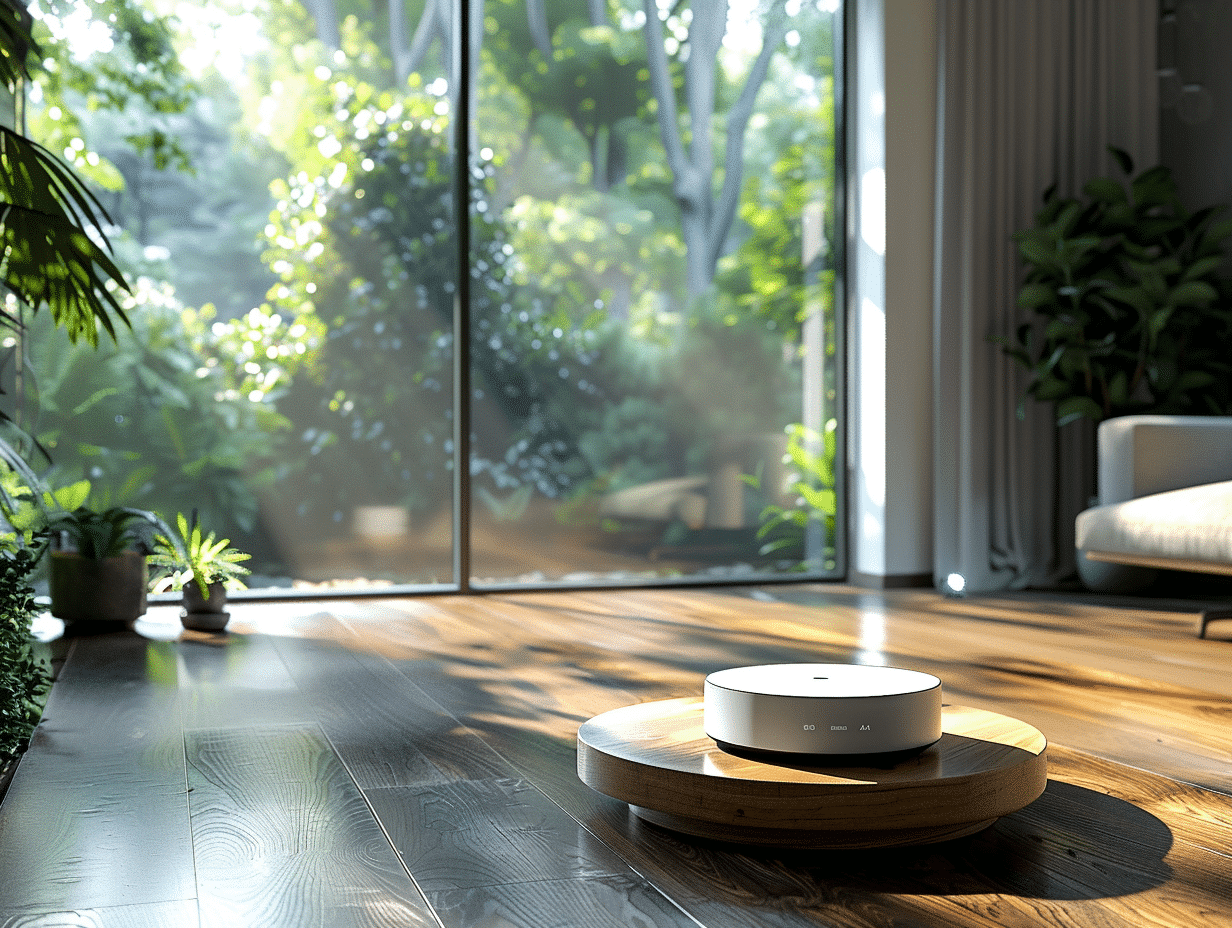

Définition et fonctionnement d’un objet connecté

Les objets connectés envahissent notre quotidien. Il s'agit souvent de dispositifs électroniques capables de communiquer entre eux ou avec des réseaux plus vastes, via…

Origine du mot gadget et son évolution historique

Le terme 'gadget' trouve ses racines au XIXe siècle, lors de la construction de la Statue de la Liberté. Les ouvriers français, en quête…

Glamho, l’allié des parents pour garder un œil sur Instagram des ados

Un chiffre sec : près d'un adolescent sur cinq a déjà croisé des contenus inadaptés sur les réseaux sociaux, selon l'UNICEF. Derrière cette statistique,…

Plateforme création boutique en ligne : Comparatif et avis

Aucune solution ne domine durablement le marché de la création de boutiques en ligne. Les mises à jour régulières bouleversent les hiérarchies établies, rendant…

L’info en direct

Comment synchroniser manette Switch Pro et Joy-Con sur la même console ?

La Nintendo Switch accepte jusqu'à huit manettes connectées simultanément, mêlant Joy-Con et Pro Controller sans restriction matérielle apparente.…

È accentué majuscule pour les développeurs : codes Unicode et entités

Le code Unicode U+00C8 et l'entité HTML È représentent la lettre È majuscule accentuée. Pourtant, l'affichage correct de…

Inverser clavier qwerty / azerty : les bons réglages à connaître

Un simple raccourci clavier suffit parfois à transformer toutes les lettres tapées en une suite de caractères inattendus.…

Freebox erreur 20 FF après mise à jour : que faire pour relancer la box ?

Un chiffre, deux lettres et soudain, tout s'arrête. Après une mise à jour, la Freebox affiche le mystérieux…

Rank by ping com vu par un développeur : regard technique et décalé

Un service peut gagner en popularité sans jamais figurer en tête des classements officiels. L'algorithme de tri par…

Amazon Photos mon compte : comment accéder à toutes vos photos ?

Un chiffre tombe comme un couperet : 1,4 trillion de photos prises dans le monde en 2021. À…

Le spinner Google : un outil incontournable pour le SEO

L'algorithme de Google pénalise les contenus dupliqués, mais valorise la variété textuelle. Pourtant, la multiplication automatique des variantes…

Webmail Dijon ac : se connecter facilement à sa messagerie

Un identifiant académique oublié reste la première cause de blocage lors de la connexion à la messagerie professionnelle…

Avis 1fichier.com en 2026 : atouts, limites et pièges à éviter

Les comptes gratuits sur 1fichier.com imposent désormais une limitation stricte de vitesse, même en dehors des heures de…

Panel de consommateur : définition et utilité dans les études de marché

Face à une concurrence toujours plus intense, les entreprises cherchent en permanence à mieux comprendre les attentes de…

Freeplug rouge : signification de ce signal et réactions appropriées

Les Freeplugs, éléments essentiels pour les utilisateurs de Freebox, sont des boîtiers CPL (Courant Porteur en Ligne) permettant…

Faut-il centraliser toute la gestion du club de handball sur Gesthand ?

Depuis 2022, la Fédération française de handball impose l'utilisation de Gesthand pour toutes les procédures de licences et…

Comment utiliser Solver pour résoudre vos mots croisés

Certaines définitions de mots croisés résistent à toutes les tentatives, même des cruciverbistes expérimentés. FSolver propose une base…

Trouver le nom associé à un numéro de portable gratuitement

Recevoir des appels ou des messages de numéros inconnus peut être frustrant. On cherche souvent à découvrir l'identité…

Excel moyenne pondérée avec SI et SI.ENS : gérez tous les cas réels

Un chiffre brut, affiché isolément, ne dit presque rien. Il faut le replacer dans son contexte, lui donner…

Définition et fonctionnement d’un objet connecté

Les objets connectés envahissent notre quotidien. Il s'agit souvent de dispositifs électroniques capables de communiquer entre eux ou…

Instagram : Astuces pour booster votre visibilité sur le réseau social

Un chaton qui éternue sur une vidéo peut électriser la toile du jour au lendemain. Et pendant ce…

Se connecter à Oze 92 : guide pratique

Oze 92 est une plateforme numérique qui révolutionne le quotidien des élèves, parents et enseignants des Hauts-de-Seine. Cet…

Oze 92 : guide complet pour se connecter et résoudre les bugs courants

Impossible d'anticiper la prochaine déconnexion : sur Oze 92, la session saute parfois sans crier gare, même lorsque…

L’élimination du code d’erreur F3411 : procédures de dépannage

Un code d'erreur inattendu peut interrompre l'accès aux services numériques essentiels, même lorsque tous les branchements semblent corrects.…

Recherche

A ne pas manquer

Au coeur de l'actu